Les escrocs poussant les logiciels malveillants iOS intensifient leur jeu en abusant de deux fonctionnalités Apple légitimes pour contourner les exigences de vérification de l’App Store et inciter les gens à installer des applications malveillantes.

Apple exige depuis longtemps que les applications passent un examen de sécurité et soient admises sur l’App Store avant de pouvoir être installées sur les iPhones et les iPads. La vérification empêche les applications malveillantes de se frayer un chemin sur les appareils, où elles peuvent ensuite voler la crypto-monnaie et les mots de passe ou mener d’autres activités néfastes.

Un article publié mercredi par la société de sécurité Sophos met en lumière deux nouvelles méthodes utilisées dans une campagne contre le crime organisé appelée CryptoRom, qui pousse de fausses applications de crypto-monnaie aux utilisateurs iOS et Android sans méfiance. Alors qu’Android autorise le “chargement latéral” des applications à partir de marchés tiers, Apple exige que les applications iOS proviennent de l’App Store, après avoir subi un examen de sécurité approfondi.

Moins cher et plus facile

Entrez TestFlight, une plate-forme qu’Apple met à disposition pour les tests bêta de nouvelles applications. En installant l’application TestFlight d’Apple à partir de l’App Store, tout utilisateur iOS peut télécharger et installer des applications qui n’ont pas encore passé le processus de vérification. Une fois TestFlight installé, l’utilisateur peut télécharger les applications non vérifiées à l’aide de liens que les attaquants publient sur des sites frauduleux ou dans des e-mails. Les gens peuvent utiliser TestFlight pour inviter jusqu’à 10 000 testeurs en utilisant leur adresse e-mail ou en partageant un lien public.

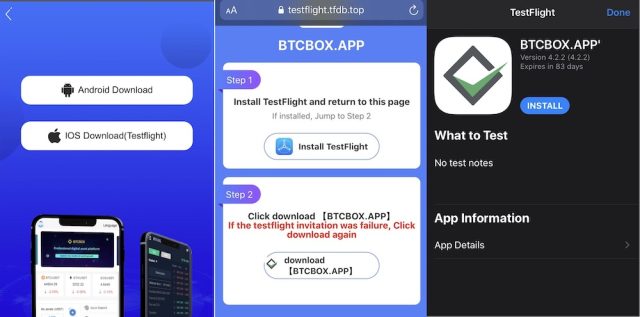

“Certaines des victimes qui nous ont contactés ont signalé qu’on leur avait demandé d’installer ce qui semblait être BTCBOX, une application pour un échange de crypto-monnaie japonais”, a écrit Jagadeesh Chandraiah, analyste des logiciels malveillants à la société de sécurité Sophos. «Nous avons également trouvé de faux sites qui se faisaient passer pour la société minière de crypto-monnaie BitFury colportant de fausses applications via TestFlight. Nous continuons à rechercher d’autres applications CryptoRom utilisant la même approche.

Le message de mercredi a montré plusieurs des images utilisées dans la campagne CryptoRom. Les utilisateurs d’iOS qui ont pris l’appât ont reçu un lien qui, une fois cliqué, a amené l’application TestFlight à télécharger et à installer la fausse application de crypto-monnaie.

Sophos

Chandraiah a déclaré que le vecteur TestFlight offre aux attaquants des avantages non disponibles avec les techniques de contournement plus connues de l’App Store qui abusent également des fonctionnalités légitimes d’Apple. L’une de ces fonctionnalités est la plate-forme Super Signature d’Apple, qui permet aux utilisateurs d’utiliser leur compte de développeur Apple pour fournir des applications sur une base ad hoc limitée. L’autre fonctionnalité est le programme Developer Enterprise de la société. Il permet aux grandes organisations de déployer des applications propriétaires à usage interne sans que les employés aient à utiliser l’App Store. Les deux méthodes obligent les escrocs à payer de l’argent et à franchir d’autres obstacles.

Publicité

En revanche, Chandraiah a déclaré, TestFlight :

est moins cher à utiliser que d’autres schémas car tout ce dont vous avez besoin est un fichier IPA avec une application compilée. La distribution est gérée par quelqu’un d’autre, et quand (ou si) le logiciel malveillant est remarqué et signalé, le développeur du logiciel malveillant peut simplement passer au service suivant et recommencez. [TestFlight] est préféré par les développeurs d’applications malveillantes dans certains cas à Super Signature ou Enterprise Signature car il est un peu moins cher et semble plus légitime lorsqu’il est distribué avec l’application Apple Test Flight. Le processus d’examen est également considéré comme moins strict que l’examen de l’App Store.

Ce n’est pas tout

Le message indique que les escrocs de CryptoRom utilisent une deuxième fonctionnalité Apple connue sous le nom de WebClips pour déguiser également leurs activités. Cette fonctionnalité, connue sous le nom de WebClips, ajoute un lien de page Web directement à l’écran d’accueil de l’iPhone sous la forme d’une icône pouvant être confondue avec une application bénigne. WebClips apparaît après qu’un utilisateur a enregistré un lien Web.

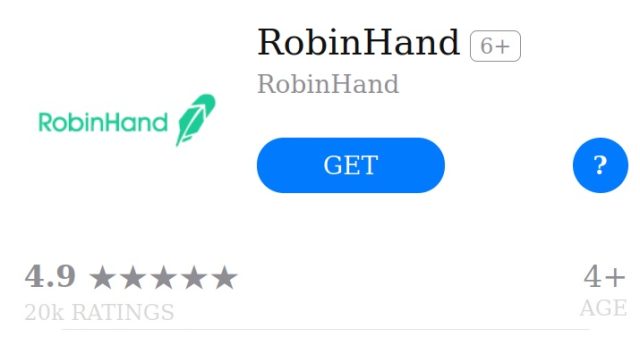

Le chercheur de Sophos a déclaré que CryptoRom peut utiliser WebClips pour ajouter du poids aux URL malveillantes poussant de fausses applications. Voici une icône pour une application appelée RobinHand conçue pour imiter l’application de trading légitime Robinhood.

Sophos

Les escrocs CryptoRom s’appuient fortement sur l’ingénierie sociale. Ils utilisent une variété de ruses pour établir une relation avec des cibles même s’ils ne se rencontrent jamais face à face. Les réseaux sociaux, les sites de rencontres et les applications de rencontres font partie de ces ruses. Dans d’autres cas, les escrocs établissent des relations par le biais de “messages WhatsApp apparemment aléatoires offrant aux destinataires des conseils d’investissement et de trading”.

L’abus de TestFlight et WebClips est susceptible d’être repéré par les internautes avertis, mais les moins expérimentés peuvent se faire avoir. Les utilisateurs d’iOS doivent rester prudents face à tout site, e-mail ou message leur demandant de télécharger des applications à partir d’une source autre que l’App Store officiel. Un représentant d’Apple a déclaré que cette page d’assistance montre comment éviter et signaler les escroqueries. Apple a des conseils supplémentaires ici et ici.